玩家用PS5手柄获得6700台大疆扫地机器人控制权 纯属意外

- 作者: 五速梦信息网

- 时间: 2026年06月02日 02:39

日前一名DIY爱好者试图用PS5游戏手柄控制自家大疆(DJI)Romo扫地机器人时,意外触发严重安全漏洞,导致全球约6700台该型号机器人遭未授权访问,可被查看实时摄像头画面、获取家庭2D楼层平面图,甚至定位设备位置。

此事经The Verge曝光后,大疆官方作出回应,称已完成漏洞修复。

发现该漏洞的是萨米·阿兹杜法尔(Sammy Azdoufal)。他向媒体表示,自己初衷只是觉得用PS5手柄控制新入手的大疆Romo很有趣,便用Claude Code软件逆向工程了机器人与大疆服务器的通信协议,自制了一款远程控制应用。

令人意外的是,这款应用连接服务器后出现权限失控,他仅提取了自家设备的私有令牌,便获得了全球约7000台Romo的响应。

The Verge记者现场见证了漏洞演示。9分钟内,阿兹杜法尔的电脑就记录了24个国家的6700台大疆设备,收集到10万余条设备消息,涵盖设备序列号、清洁房间、所见场景、行驶距离、充电时间及遇到的障碍物等。

托马斯居住空间的两张地图,上方是从DJI服务器获取的未经身份验证的地图;下方是房主在自己手机上看到的地图。

仅凭同事托马斯·里克(Thomas Ricker)提供的14位设备序列号,便能精准查看机器人正在清洁客厅、剩余80%电量的状态,还能获取同事家的精准楼层平面图。

此外,他还能绕过自身机器人的安全PIN码查看实时画面,甚至将一款只读版应用分享给法国一名IT咨询公司CTO贡扎格·丹布里库尔(Gonzague Dambricourt),对方在未配对设备的情况下,也能远程查看自家Romo的摄像头画面。

阿兹杜法尔强调,自己并未入侵大疆服务器,“我没有违反任何规则,没有破解、暴力破解任何系统”,只是他提取的自家设备私有令牌,本应用于验证自身设备访问权限的密钥,被大疆服务器误判为通用权限,进而泄露了全球数千台设备的数据。

他还透露,自己每次关闭工具都会清除所有获取的数据,并未滥用漏洞侵犯他人隐私。

相关文章

-

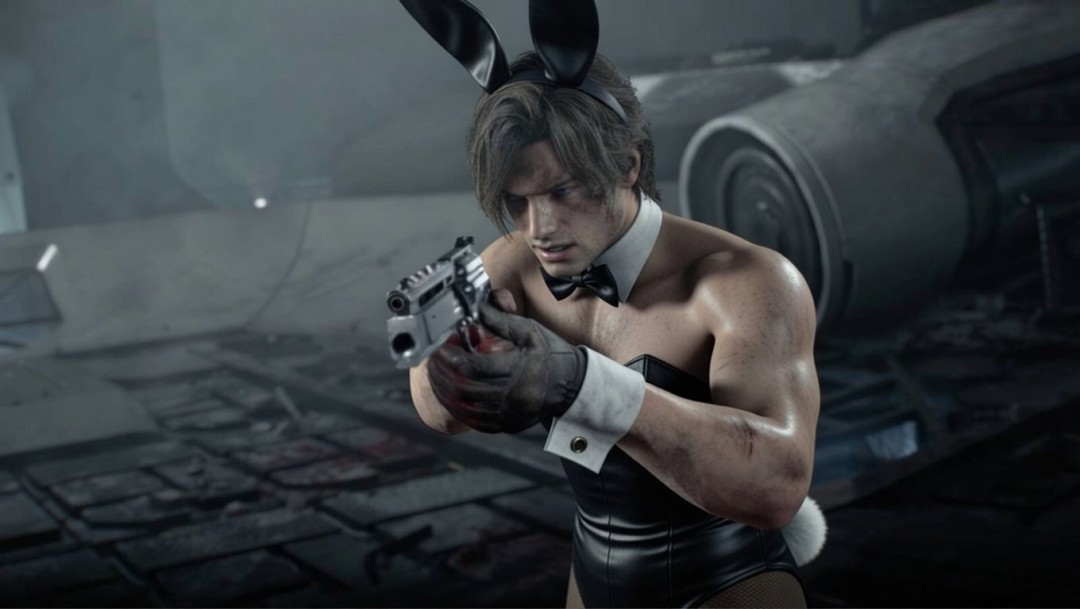

玩家展示《生化危机9》性感兔女郎装mod 里昂也有!

玩家展示《生化危机9》性感兔女郎装mod 里昂也有!

- 游戏圈

- 2026年06月02日

-

玩家自制《精灵宝可梦:火红》 变身第三人称即时制

玩家自制《精灵宝可梦:火红》 变身第三人称即时制

- 游戏圈

- 2026年06月02日

-

玩家自制Switch版《上古卷轴5》MOD 自定义功能齐全

玩家自制Switch版《上古卷轴5》MOD 自定义功能齐全

- 游戏圈

- 2026年06月02日

-

玩家厌倦了角色在《天国:拯救2》中总是被扒光外衣的设定

玩家厌倦了角色在《天国:拯救2》中总是被扒光外衣的设定

- 游戏圈

- 2026年06月02日

-

玩家修正《黑帝斯》爱神面容使其变美 正确人士狂怒

玩家修正《黑帝斯》爱神面容使其变美 正确人士狂怒

- 游戏圈

- 2026年06月02日

-

玩家热议为了独占游戏买主机经历 塞尔达血源与光环最多

玩家热议为了独占游戏买主机经历 塞尔达血源与光环最多

- 游戏圈

- 2026年06月02日

![[DECI]僵尸启示录 (Decimation)](https://i.mcmod.cn/editor/upload/20200418/1587212627_30398_zgQB.webp)